OSINT инструменты

OSINT (Open Source Intelligence) — это разведывательная дисциплина и комплекс мероприятий, инструментов и методов для получения и анализа информации из открытых источников.

https://habr.com/ru/companies/deiteriylab/articles/595801/

OSINT боты в телеграм https://habr.com/ru/articles/863802/

Для глубоких информационных расследований (включая анализ связей, соцсети, утечки данных, darknet и OSINT-разведку) нужен мощный и гибкий инструментарий.

1. Комплексные OSINT-фреймворки

🔹 SpiderFoot (https://www.spiderfoot.net)

- Что делает: Автоматизирует сбор данных (WHOIS, DNS, соцсети, утечки, криптоадреса).

- Плюсы:

- Поддержка 200+ модулей (включая Have I Been Pwned, Shodan, Bitcoin).

- Можно анализировать русскоязычные данные (Яндекс, Mail.ru, Telegram).

- Локальная установка (конфиденциальность).

- Минусы: Нет готовой русификации, но данные парсятся на русском.

🔹 Maltego CE (https://www.maltego.com)

- Что делает: Визуализация связей между людьми, доменами, IP, соцсетями.

- Плюсы:

- Есть русский интерфейс.

- Интеграция с SpiderFoot, Shodan, VirusTotal.

- *Минусы: В бесплатной версии *мало запросов (нужны кастомные трансформы).

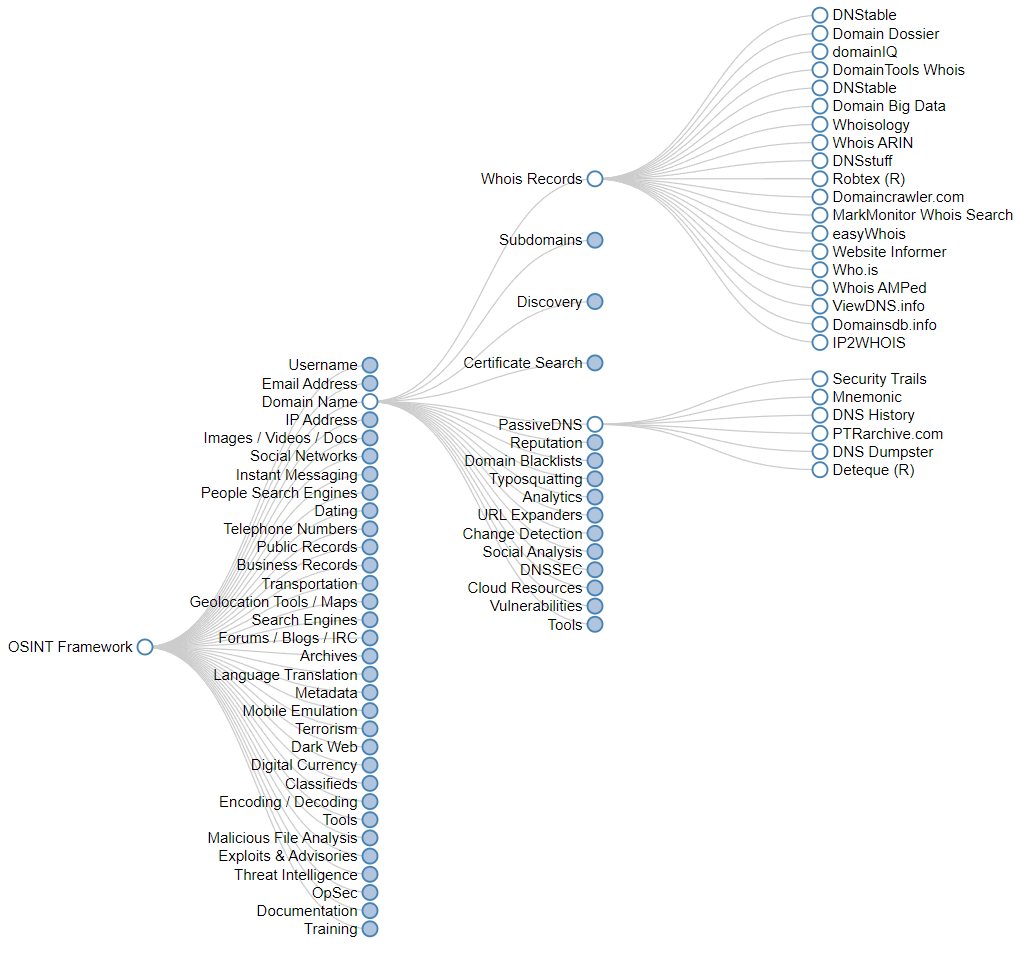

🔹 OSINT-Framework (https://osintframework.com)

- Что делает: Интерактивная карта инструментов для расследований.

- Плюсы:

- Удобная навигация по русскоязычным источникам (ВК, Telegram, ФНС РФ).

- Есть разделы по криптовалютам, архивам, геолокации.

2. Инструменты для рунета и соцсетей

🔹 Нетактив (NetActView) (https://netactview.com)

- *Что делает: Поиск по *ВКонтакте, Telegram, Одноклассникам.

- Плюсы:

- Анализ связей между аккаунтами.

- Поиск по никнеймам, email, номеру телефона.

- Минусы: Часть функций платная.

🔹 VK-Parser (GitHub)

- *Что делает: Парсинг *друзей, групп, постов из ВК.

- Плюсы:

- Можно искать скрытые профили.

- Экспорт в Excel/CSV.

- *Минусы: Требует *API-ключ VK (можно получить бесплатно).

🔹 TgScan (https://tgscan.ai)

- *Что делает: Поиск по *Telegram (чаты, юзернеймы, номера).

- Плюсы:

- Находит удаленные сообщения (если есть в кеше).

- Поддержка русскоязычных чатов.

3. Анализ утечек и баз данных

🔹 LeakCheck (https://leakcheck.io)

- *Что делает: Проверка email/телефона в *утечках (Collection #1-5, Russian Leaks).

- Плюсы:

- Есть бесплатный лимит.

- Базы из рунета (Mail.ru, Rambler).

🔹 SnusBase (альтернатива)

- *Что делает: Поиск в *дампах ВК, баз данных РФ.

- *Минусы: *Darknet-ресурс (нужен Tor).

4. Дополнительные инструменты

- 🔸 Google Dorks – Поиск в индексе (site:gov.ru filetype:pdf).

- 🔸 Wayback Machine – Архив сайтов (https://archive.org).

- 🔸 Rusprofile – Поиск по компаниям РФ (https://rusprofile.ru).

- 🔸 Grafiti – Поиск по ФИО, адресам, авто (аналог «Яндекс.Люди»).

5. Darknet-разведка (осторожно!)

- 🔹 Ahmia (https://ahmia.fi) – Поиск по Tor.

- 🔹 DARKSEARCH (https://darksearch.io) – Индекс скрытых сайтов.

Сборка своего OSINT-набора

Если нужно максимально глубокое расследование:

- Сбор данных:

- theHarvester (email, домены).

- Twint (Twitter).

- Instaloader (Instagram).

- Анализ связей:

- Maltego + SpiderFoot.

- Проверка утечек:

- LeakCheck + дампы с RuTor.

- Визуализация:

- Gephi (графы связей).

Вывод

Для профессионального расследования лучше комбинировать:

✅ SpiderFoot (автоматизация) + Maltego (визуализация).

✅ Нетактив (ВК/Telegram) + LeakCheck (утечки).

✅ Rusprofile (компании) + Google Dorks (скрытые файлы).

Для глубокого OSINT-расследования с акцентом на криптовалюты, даркнет и анализ фото вот мощные инструменты и методы:

🔷 1. Крипто-OSINT (анализ блокчейна, кошельков, транзакций)

🟢 Бесплатные инструменты

🔹 Breadcrumbs (https://www.breadcrumbs.app)

- *Что делает: Визуализация связей между *BTC, ETH, BSC-кошельками.

- Фишки:

- Отслеживание миксеров (Wasabi, Tornado Cash).

- Поиск связей с биржами (Binance, Huobi).

🔹 Etherscan (https://etherscan.io) + Bitcoin Explorer (https://blockchair.com)

- *Что делает: Анализ транзакций, меток (tags), *smart-контрактов.

- Как использовать:

- Искать по адресу/транзакции → смотреть clusterization (группировку кошельков).

- Проверять входящие/исходящие переводы на биржи.

🔹 Arkham Intelligence (https://arkhamintelligence.com)

- *Что делает: Разведка по *крипто-кошелькам (включая анонимные).

- Фишки:

- Deanonymization (привязка адресов к реальным лицам).

- Трекер китовых движений.

🔹 WalletExplorer (https://www.walletexplorer.com)

- *Что делает: Анализ **Bitcoin-кошельков, принадлежащих *биржам, миксерам, магазинам.

🔷 2. Поиск в даркнете

*⚠ Важно: Используйте *Tor или I2P для доступа.

🔹 Ahmia (https://ahmia.fi)

- *Что делает: Поисковая система по *Tor-сайтам (безопасный аналог Google).

- Фишки:

- Ищет форумы, маркетплейсы, утечки.

- Можно искать русскоязычные ресурсы (например, Rutracker в Tor).

🔹 DarkSearch (https://darksearch.io)

- *Что делает: Индекс *скрытых сервисов (включая даркнет-форумы).

🔹 Dread (http://dreadditevelidot.onion)

- Что делает: Форум-агрегатор (аналог Reddit для даркнета).

- Фишки:

- Обсуждения утечек, мошенников, сливов.

- Есть русскоязычные разделы.

🔹 OnionScan (GitHub)

- *Что делает: Проверка *уязвимостей .onion-сайтов (можно найти IP-утечки).

Для глубокого OSINT-расследования с акцентом на криптовалюты, даркнет и анализ фото вот мощные инструменты и методы:

🔷 3. Анализ фото (обратный поиск, EXIF, нейросети)

🟢 Обратный поиск изображений

🔹 Yandex Images (https://yandex.ru/images)

- Фишки:

- Лучше всего находит русскоязычный контент.

- Может искать лица, объекты, тексты на фото.

🔹 Google Lens (https://lens.google.com)

- Фишки:

- Распознает места, предметы, лица.

- Ищет похожие изображения в мировом индексе.

🔹 Berify (https://www.berify.com)

- *Что делает: Глубокий поиск *украденных фото (включая соцсети и форумы).

🟢 Анализ метаданных (EXIF)

🔹 ExifTool (https://exiftool.org)

- *Что делает: Показывает *GPS-координаты, дату съемки, модель камеры.

- Как использовать:

bashexiftool photo.jpg | grep "GPS|Date|Camera"

🔹 Metapicz (https://metapicz.com)

- *Что делает: Онлайн-анализ *EXIF (удобно для быстрой проверки).

🟢 Нейросети для анализа фото

🔹 PimEyes (https://pimeyes.com)

- *Что делает: Поиск *лица по фото в открытых источниках.

- Фишки:

- Находит ангажированные фото (даже если их удалили).

- Есть бесплатный лимит.

🔹 FaceCheck.ID (https://facecheck.id)

- *Что делает: Аналог PimEyes, но с акцентом на *криминальные базы.

🔷 4. Комбо-инструменты для максимальной разведки

Крипто-трейсинг* | Breadcrumbs + Arkham + WalletExplorer

Даркнет-поиск | Ahmia + Dread + OnionScan

Анализ фото | Yandex Images + ExifTool + PimEyes Связи между данными | Maltego + SpiderFoot

🔷 Вывод

Для глубокого расследования с охватом крипто, даркнета и фотоанализа:

- *Крипто: *Breadcrumbs + Arkham → ищем связи кошельков.

- *Даркнет: *Ahmia + Dread → мониторим форумы и утечки.

- *Фото: *Yandex Images + ExifTool → находим оригинал и метаданные.

- *Дополнительно: *PimEyes → идентифицируем личности.